Angriffe auf Webanwendungen und Datenbanken

Webseiten und datenbankgestützte Anwendungen sind häufige Ziele von Cyberangriffen. Bei einer SQL-Injektion schleusen Angreifer:innen manipulierte Eingaben in eine Datenbank ein, um Daten auszulesen, zu verändern oder administrative Kontrolle zu übernehmen.

Beim Cross-Site-Scripting (XSS) wird Schadcode in eigentlich vertrauenswürdige Webseiten eingebettet. Nutzer:innen bemerken davon meist nichts – sensible Informationen wie Zugangsdaten können so abgefangen oder Sitzungen übernommen werden. Beide Methoden zeigen, wie wichtig sichere Programmierung, regelmäßige Updates und eine konsequente Überprüfung von Webanwendungen sind.

Zero-Day-Exploits: Wenn Sicherheitslücken noch unbekannt sind

Zero-Day-Exploits nutzen bislang unbekannte Sicherheitslücken aus – oft, bevor Hersteller entsprechende Sicherheitsupdates bereitstellen können. Unternehmen haben in diesem Fall faktisch keine Vorwarnzeit.

Bleiben solche Schwachstellen unentdeckt, können Angreifer:innen unbemerkt in Systeme eindringen und langfristig Schaden anrichten. Eine kontinuierliche Überwachung und schnelle Patch-Prozesse sind daher entscheidend.

DNS-Tunneling: Versteckte Kommunikation im Netzwerkverkehr

Beim DNS-Tunneling verstecken Angreifer:innen Schadcode oder Datenverkehr im regulären DNS-Datenstrom. Dadurch können sie infizierte Systeme steuern oder Daten unauffällig aus dem Unternehmensnetzwerk abziehen.

Da DNS-Anfragen häufig als vertrauenswürdig gelten, bleiben solche Aktivitäten ohne gezielte Überwachung oft lange unentdeckt.

KI-gestützte Cyberangriffe: Automatisierung auf neuem Niveau

Neben klassischen Angriffstechniken gewinnen zunehmend automatisierte und KI-gestützte Methoden an Bedeutung. Angreifer:innen nutzen KI-Tools, um Phishing-Nachrichten glaubwürdiger zu formulieren, Schwachstellen schneller zu identifizieren oder Schadsoftware effizienter zu entwickeln.

Dadurch sinken die technischen Einstiegshürden, während Umfang und Geschwindigkeit von Angriffen zunehmen. Besonders im Bereich Social Engineering werden Nachrichten, Stimmen oder Inhalte immer realistischer nachgebildet.

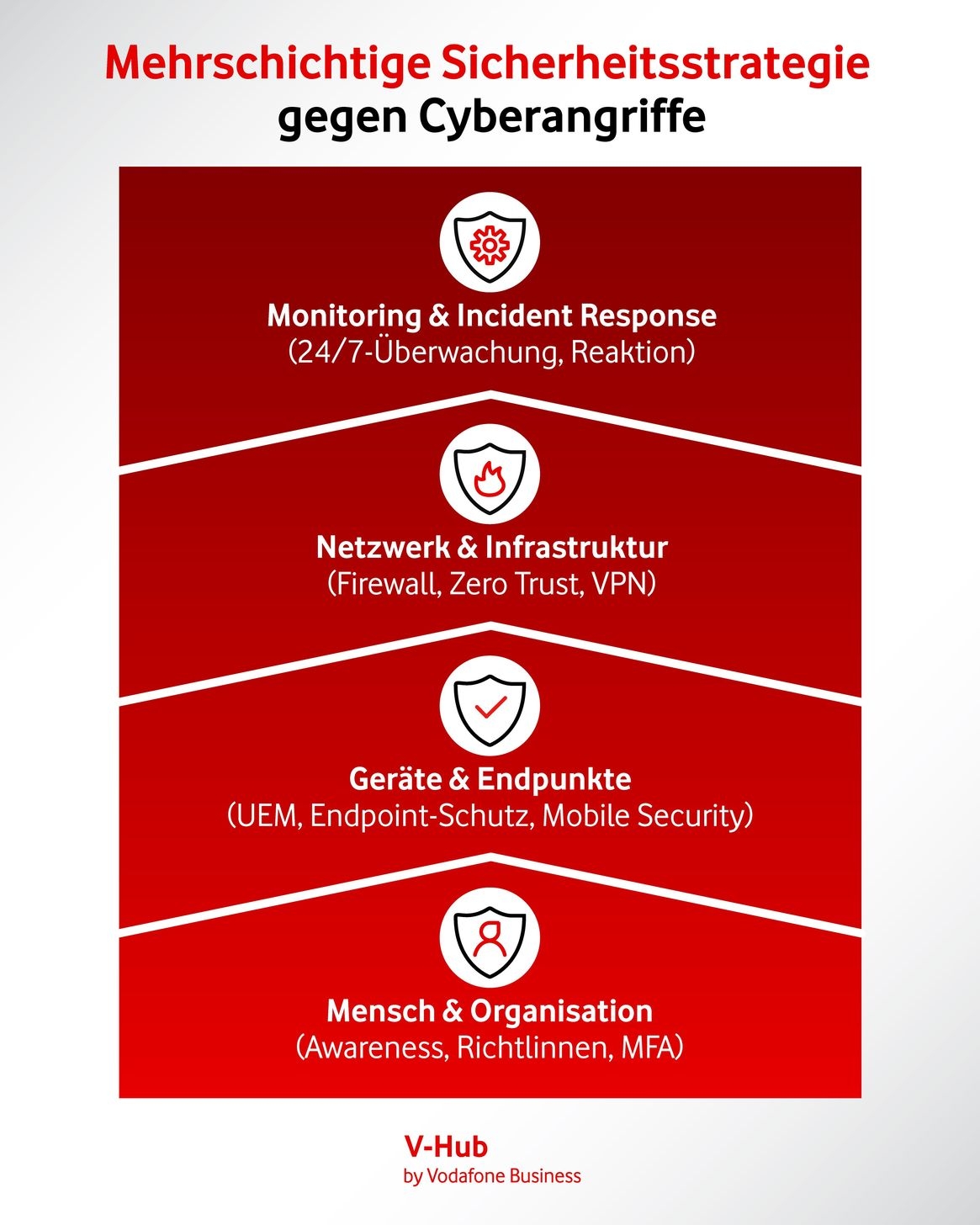

Für Unternehmen bedeutet das: Klassische Schutzmechanismen allein reichen nicht mehr aus. Entscheidend sind kontinuierliche Überwachung, schnelle Reaktionsprozesse und eine ganzheitliche Sicherheitsstrategie.