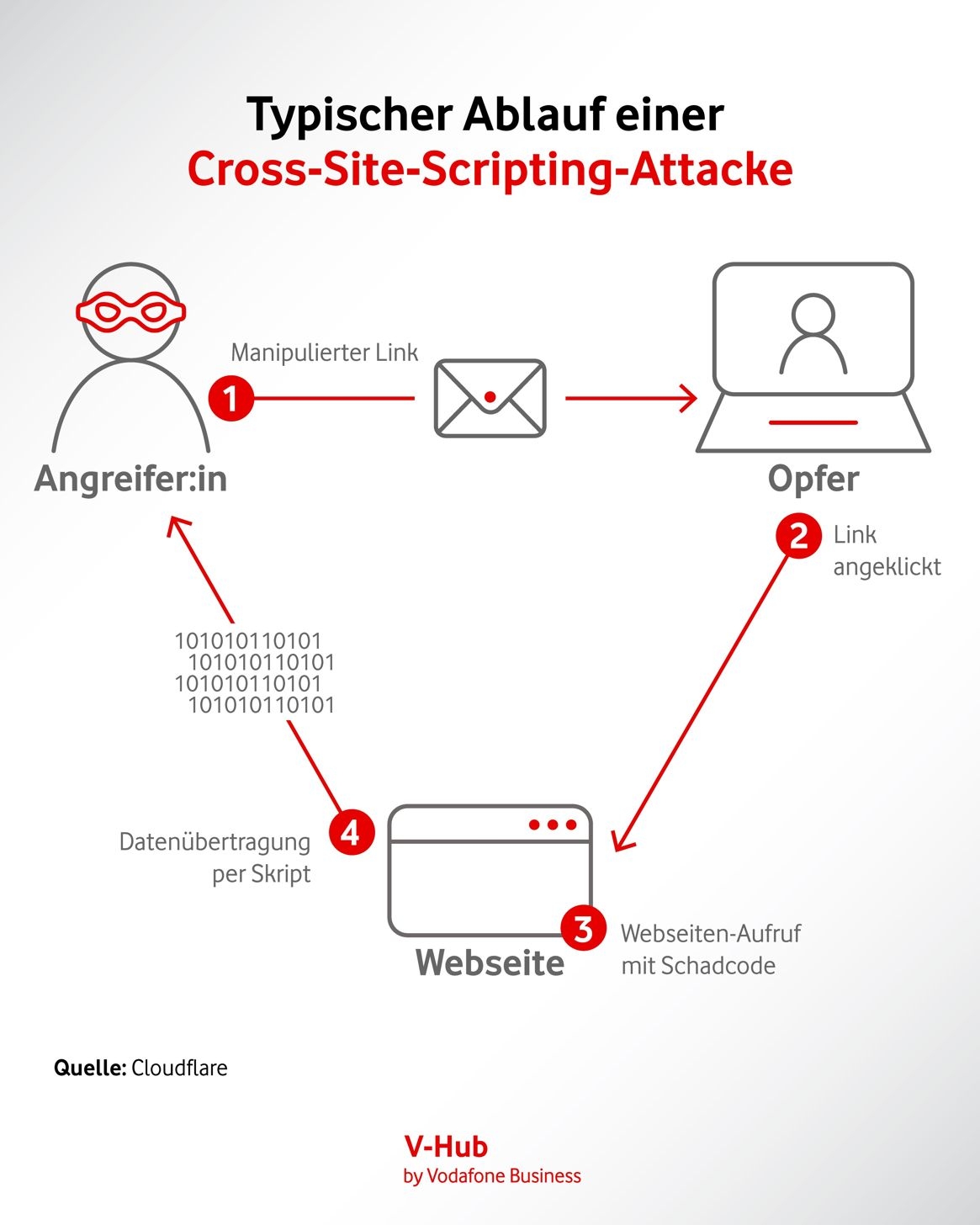

Cross-Site-Scripting wird seit vielen Jahren für unterschiedliche Cyberangriffe genutzt. Die folgenden Beispiele zeigen typische Szenarien aus der Praxis.

Unsichere Webskripte

Schwachstellen in Webanwendungen können dazu führen, dass Angreifende JavaScript-Code einschleusen. Dieser kann etwa Sitzungs-Cookies auslesen und so den Zugriff auf Benutzerkonten übernehmen.

Manipulierte Formulare

In einigen Fällen verstecken Cyberkriminelle Schadcode in Formularfeldern – etwa in Bewerbungsportalen oder Kontaktformularen. Wird das Profil später angezeigt, wird der Code im Browser anderer Nutzer:innen ausgeführt.

Kompromittierte Drittanbieter-Skripte

Viele Webseiten binden externe JavaScript-Bibliotheken ein, etwa für Analyse-Tools oder interaktive Funktionen. Manipulieren Cyberkriminelle solche Skripte, kann der enthaltene Schadcode baim Aufruf der Webseite automatisch im Browser der Besucher:innen ausgeführt werden – ohne dass diese es bemerken.

Sicherheitslücken in CMS-Systemen

Beliebte Content-Management-Systeme wie WordPress sind regelmäßig Ziel von XSS-Angriffen. Besonders anfällig sind Erweiterungen oder Plug-ins, wenn sie nicht regelmäßig aktualisiert werden.