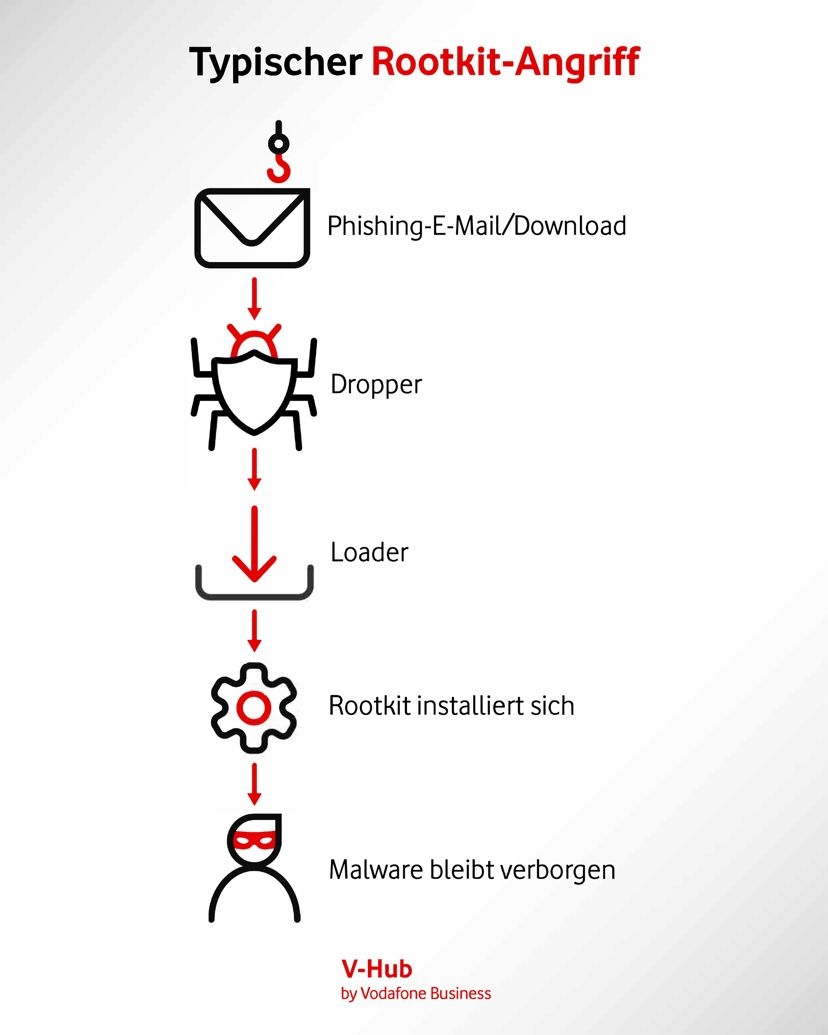

Rootkits verbreiten sich nicht eigenständig, sondern werden meist im Rahmen komplexer Angriffe eingeschleust. Häufig sind sie Teil einer mehrstufigen Angriffskette, bei der zunächst andere Schadprogramme ins System gelangen – und anschließend das Rootkit installieren, um den Zugriff dauerhaft zu sichern und zu verschleiern.

Ein typisches Szenario:

Jemand aus der Belegschaft öffnet einen scheinbar harmlosen Download oder E-Mail-Anhang. Im Hintergrund installiert sich zunächst ein sogenannter „Dropper“, der weitere Schadsoftware nachlädt – darunter auch das Rootkit.

Die häufigsten Infektionswege im Überblick:

Phishing-E-Mails und schädliche Anhänge

Angreifende nutzen täuschend echte Nachrichten, um Nutzer:innen zum Öffnen infizierter Dateien oder Links zu bewegen. Manipulierte oder unsichere Downloads

Schadcode wird über kompromittierte Webseiten oder inoffizielle Download-Quellen verbreitet.

Trojaner und versteckte Schadsoftware

Rootkits werden oft zusammen mit anderen Malware-Typen installiert, die als Türöffner dienen. Ausnutzung von Sicherheitslücken

Ungepatchte Systeme ermöglichen es Angreifenden, Schadcode unbemerkt einzuschleusen und auszuführen.

Infizierte Software oder Tools

Auch scheinbar legitime Programme können manipuliert sein und im Hintergrund Schadsoftware installieren.

Rootkits sind dabei selten der erste Schritt eines Angriffs, sondern dienen vor allem dazu, bereits erfolgte Kompromittierungen zu verschleiern und dauerhaft Zugriff auf Systeme zu sichern.

Rootkits sind in der Regel Teile mehrstufiger Angriffsketten, bei der zunächst andere Schadprogramme ins System gelangen – und an-schließend das Rootkit installieren, um den Zugriff dauerhaft zu sichern und zu verschleiern.

Rootkits zeigen, wie wichtig es ist, Bedrohungen nicht nur zu erkennen, sondern auch frühzeitig zu verhindern. Moderne Sicherheitslösungen setzen genau hier an und schützen Systeme kontinuierlich vor versteckten Angriffen.

![Der Angriffsfokus durch Rootkits und Malware wird immer breiter] Schaubild über die im Laufe der Zeit zunehmenden Angriffsziele für Malware.](/business/blog/media/1x-rootkits-malware-frueher-heute-vergleich-fokus_4x5.jpeg)