Mit Windows 11 lässt sich BitLocker direkt über die Systemeinstellungen aktivieren. So verschlüsseln Sie Ihr Systemlaufwerk in wenigen Schritten:

1. BitLocker aufrufen

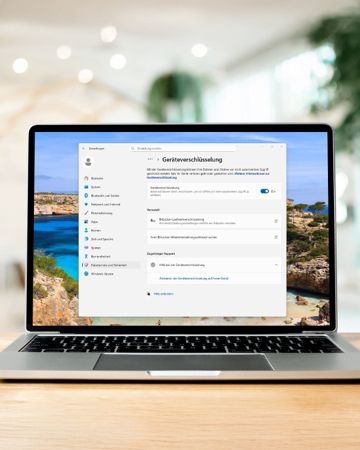

Öffnen Sie die Einstellungen und navigieren Sie zu „Datenschutz & Sicherheit | Geräteverschlüsselung“ oder suchen Sie im Startmenü nach „BitLocker“.

2. Laufwerk auswählen

Wählen Sie das Systemlaufwerk (in der Regel C:) und starten Sie die Aktivierung über „BitLocker aktivieren“.

3. Authentifizierung festlegen

Legen Sie fest, wie Sie Ihr Gerät künftig entsperren möchten – etwa per Passwort, PIN oder über ein TPM (Trusted Platform Module), falls vorhanden.

4. Wiederherstellungsschlüssel sichern

Speichern Sie den Wiederherstellungsschlüssel an einem sicheren Ort, z.B. im Microsoft-Konto, auf einem USB-Stick oder als Datei.

5. Verschlüsselung starten

Wählen Sie, ob nur der belegte Speicherplatz oder das gesamte Laufwerk verschlüsselt werden soll.

Für neue Geräte oder frisch installierte Systeme reicht es in der Regel aus, nur den belegten Speicherplatz zu verschlüsseln – das spart Zeit. Auf Geräten, die sich bereits im Einsatz befinden, empfiehlt es sich hingegen, das gesamte Laufwerk zu verschlüsseln. So werden auch eventuell vorhandene Datenreste geschützt.

Nach einem Neustart wird die Verschlüsselung abgeschlossen. Ihre Daten sind anschließend zuverlässig vor unbefugtem Zugriff geschützt.

Die Geräteverschlüsselung mit BitLocker erfordert nur wenige Schritte.