Service

Willkommen beim V-Hub: Das erwartet Sie auf unserer Digitalisierungsplattform

Der V-Hub ist Ihre zentrale Digitalisierungsplattform mit fundierter Expertise zu aktuellen Technologien, Tools und Trends und deren erfolgreicher Nutzung im Business. Von operativen Tool-Tipps über technologische Deep Dives, Webinare und Best-Practice-Beispiele ist alles dabei, was Ihnen im Business-Alltag und bei der digitalen Weiterentwicklung Ihres Unternehmens wirklich hilft. Wenn Sie möchten, können Sie über den V-Hub auch jederzeit in den direkten Austausch mit unseren Expert:innen für Digitalisierungsthemen einsteigen.

0800-Nummern

0800-Nummern sind für Anrufende kostenlos und somit ein starkes Service- und Marketing-Tool. Unternehmen nutzen sie, um Kund:innen zu binden. Alles zur Beantragung und Abrechnung erfahren Sie hier.

KI-Datenanalyse: So profitieren Unternehmen davon

In Ihren Daten könnten sich die Lösungen für zentrale Herausforderungen in Ihrem Unternehmen verstecken. KI-gestützte Datenanalyse kann helfen, sie zu finden. Hier erfahren Sie, wie das funktioniert. Nach Jahren der Digitalisierung dürften sich in Ihrem Unternehmen die Daten sprichwörtlich stapeln. Kundeninteraktionen und Verkaufszahlen, IoT-Daten und Marketingkennzahlen warten nur darauf, sich in wertvolle Grundlagen für Ihre Geschäftsentscheidungen zu verwandeln. Doch das geschieht nicht von allein. Hier kommt künstliche Intelligenz (KI) ins Spiel. Eine KI-Datenanalyse ermöglicht es Ihnen, große Datensätze zu verarbeiten sowie Muster aufzudecken – und unterstützt Sie so bei Geschäftsentscheidungen.

Was sind Sonderrufnummern?

Mit Sonderrufnummern können Sie die Kundenkommunikation in Ihrem Unternehmen optimieren und den Service verbessern. Diese speziellen Telefonnummern erhöhen darüber hinaus die Erreichbarkeit. Im folgenden Beitrag lesen Sie, welche Sonderrufnummern es gibt und warum sie auch im Internetzeitalter immer noch eine wichtige Rolle spielen.

Aufzeichnung: ESG Compliance als Chance für Ihr Unternehmen

Ab 2025 müssen viele weitere Unternehmen in der EU über ihren Beitrag zu Umwelt, Sozialem und Unternehmens-Governance berichten. Wichtige Kriterien in einem ESG-Reporting sind unter anderem: Energieverbrauch und entsprechender Emissionsausstoß, Arbeitsbedingungen und Unternehmensethik.

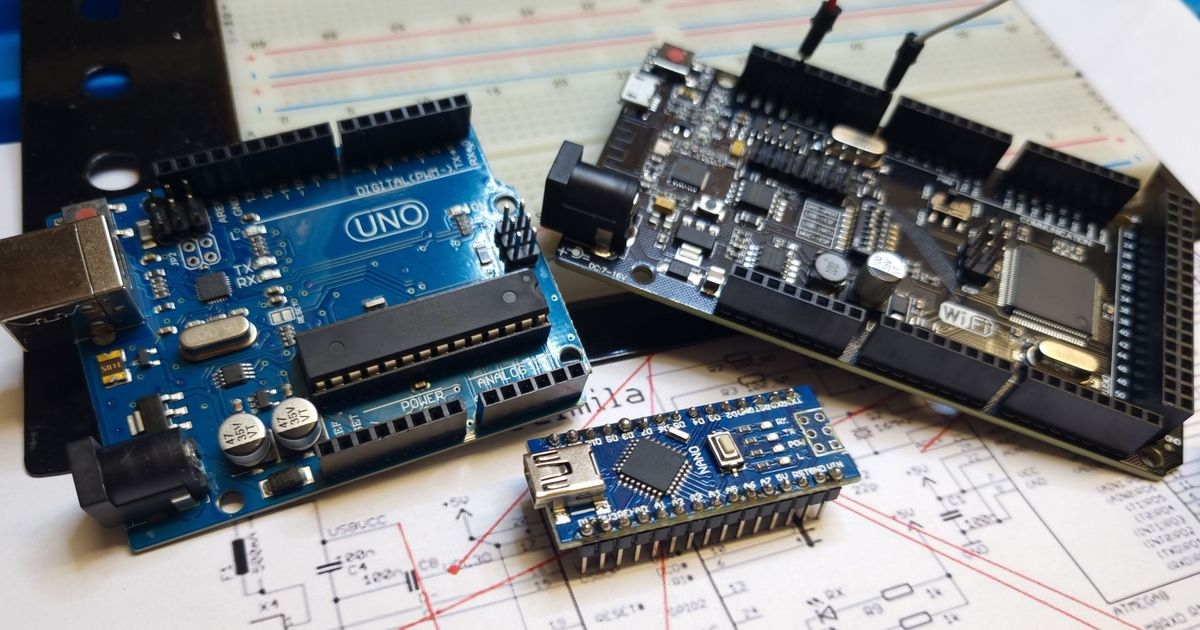

Arduino-Projekte: 10 Ideen für Ihr Gewerbe

Von der Drohnen-Steuerung über den 3D-Drucker bis hin zum intelligenten Klimawächter für Ihre Gebäudeautomation: Mit dem Mikrocontroller Arduino bauen Sie elektronische Schaltungen für Ihr Business einfach selber. Die hier vorgestellten Beispiele zeigen Ihnen nur einen kleinen Ausschnitt aus dem vielfältigen Leistungsspektrum des Arduinos. Er gilt als Schweizer Taschenmesser unter den Mikrocontrollern: Der Arduino ist günstig, vielseitig und kommt mit einer reichhaltigen Zubehör-Palette, mit der Sie auch schwierige Aufgaben sehr einfach automatisieren. Besonders beliebt ist er in Schule und Ausbildung. Er ist das ideale Werkzeug, um Auszubildenden in technischen Berufen die Grundlagen elektronischer Schaltungen zu vermitteln. Täglich stellen die rund 40 Millionen Mitglieder des Arduino-Forums neue Ideen für den beliebten Mikrocontroller vor und veröffentlichen Bauanleitungen und Programmcode für andere Nutzer:innen zum Nachbau. Auch in Fachzeitschriften und auf Videoplattformen finden Sie regelmäßig interessante Baupläne.

Diensthandy verloren oder gestohlen: Das sollten Sie tun

Liegen gelassen, aus der Tasche gefallen oder gestohlen – wie auch immer Sie Ihr Diensthandy verloren haben: In jedem Fall ist so eine Situation meist mehr als nur ärgerlich. Schließlich geht es nicht nur um den Verlust des Geräts, sondern mit ihm verschwinden möglicherweise auch vertrauliche Geschäftsinformationen. Das kann unter Umständen schlimme Folgen haben. Mit den richtigen Vorkehrungen und Maßnahmen tun Sie etwas für die Sicherheit Ihrer Daten und können sich und das Unternehmen schützen. Ist das Diensthandy weg, stellen sich viele Fragen. Wo wurde es verloren? Wo könnte es jetzt sein? Wurde es schon gefunden? Und wie sieht es mit dem Datenschutz aus? Je besser Sie sich auf eine solche Situation vorbereiten, desto besser stehen die Chancen, das Gerät zurückzubekommen oder wenigstens seine Inhalte für Unbefugte unbrauchbar zu machen.

Aufzeichnung: Highend Business Internet

Ein zuverlässiger Internetanschluss mit maximalen Geschwindigkeiten und Highend Business Funktionen bildet den Herzschlag Ihrer modernen Arbeitswelt. Dafür liefert Ihnen ein Highspeed Kabelanschluss Geschwindigkeiten bis zu 1 Gbit/s. Zusätzlich können Sie mit dem neuen SD-WAN all Ihre Anschlüsse intelligent managen.

Festplatte löschen – so lassen Sie keine Daten zurück

Daten sind ein wertvolles Gut vieler Unternehmen, denn die Sicherheit von Informationen ist im wahrsten Sinne Geld wert. Ob auf Festplatten gespeicherte Informationen über Kunden, Produktionsdaten oder sensible Personaldaten: nichts davon sollte jemals in die Hände von Dritten fallen. Doch Datendiebstahl kommt häufig dort vor, wo niemand ihn vermutet: Bei der Entsorgung oder dem Verkauf gebrauchter Firmenrechner. Firmen entfernen vermeintlich gelöschte Daten auf Festplatten häufig gar nicht, auf die falsche Art und Wiese oder viel zu oberflächlich. Kriminelle haben deshalb häufig leichtes Spiel, an diese Daten zu gelangen. Mit diesem Wissen können sie viel Schaden anrichten – ein Schaden, der leicht zu vermeiden gewesen wäre. Wie Sie Ihre Festplatten richtig löschen und worauf Sie sonst noch unbedingt achten sollten, erklären wir im Folgenden.