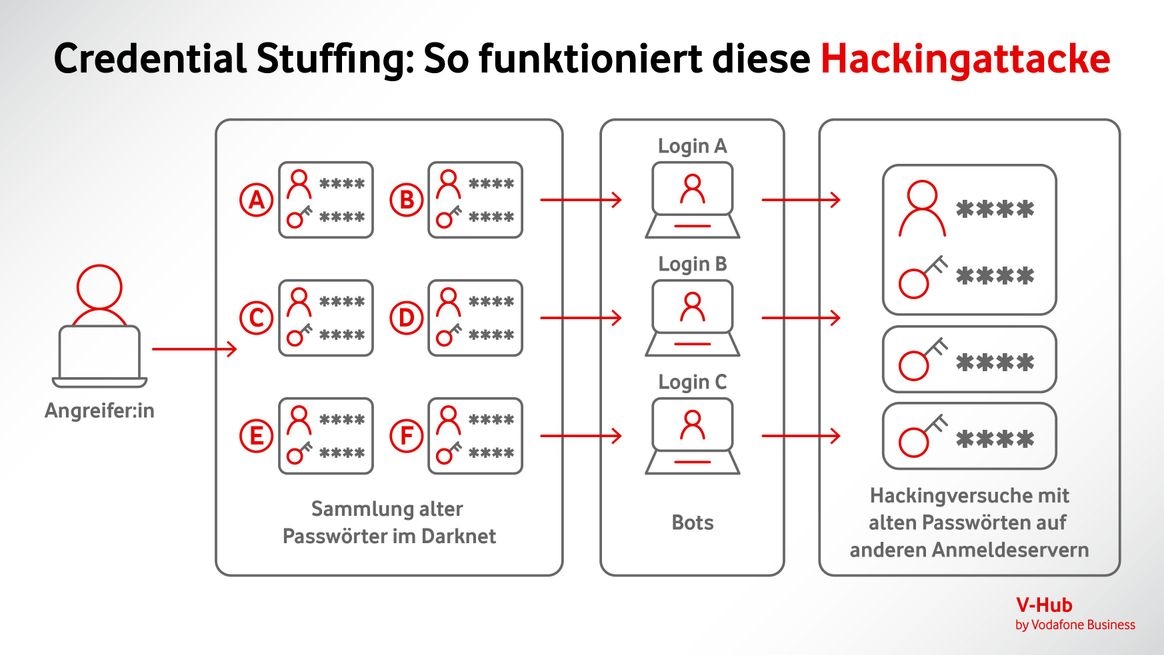

Credential-Stuffing bezeichnet eine Angriffsmethode, bei der Cyberkriminelle gestohlene Zugangsdaten nutzen, um sich automatisiert Zugriff auf weitere Nutzerkonten zu verschaffen. Grundlage sind meist Datensätze aus früheren Sicherheitsvorfällen, die im Darknet gehandelt werden.

Mithilfe automatisierter Tools testen Angreifende gestohlene Zugangsdaten bei verschiedenen Online-Diensten. Da viele Nutzer:innen ihre Zugangsdaten mehrfach verwenden, sind solche Angriffe häufig erfolgreich.

Gelingt der Zugriff, können Kriminelle persönliche Daten auslesen, Konten übernehmen oder im Namen der Betroffenen Transaktionen durchführen. Für Ihr Unternehmen kann die Bandbreite der Folgen von finanziellen Schäden bis hin zu Vertrauensverlust bei Kund:innen reichen.

Deshalb ist es entscheidend, solche Angriffsmuster frühzeitig zu erkennen und geeignete Schutzmaßnahmen strategisch zu verankern.